Las VPN son una herramienta muy valiosa a la hora de cifrar tráfico y ocultar direcciones IP, pero no suponen una solución única para la seguridad digital. En este artículo, vamos a explicar con más detalle, qué cubre una VPN, qué riesgos persisten cuando la usamos y qué medidas complementarias debemos adoptar, tanto los usuarios finales, como los equipos de TI, para poder construir una defensa eficaz.

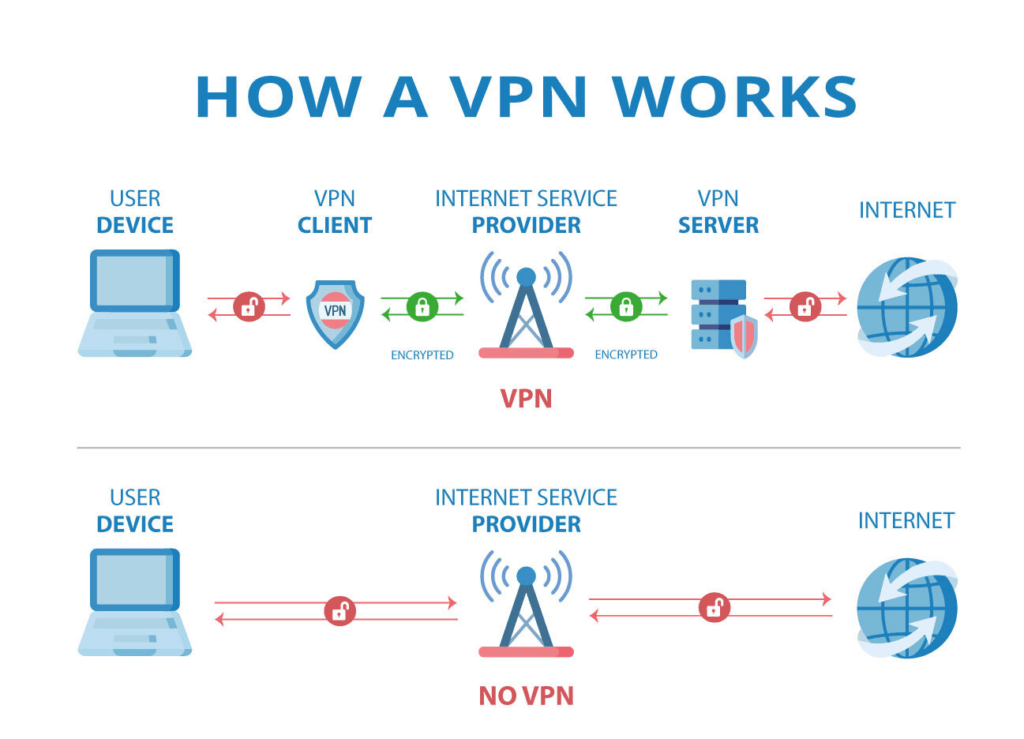

El uso de una VPN, ante todo, concede cierta «higiene digital» a la hora de proteger nuestra privacidad, así como seguridad de la información que intercambiamos. Esta herramienta, permite cifrar el tráfico de internet y ocultar nuestra dirección IP, lo cual es fundamental en un mundo donde las amenazas digitales son cada vez más sofisticadas.

Sin embargo, por otra parte, aunque una VPN proporciona una capa adicional de protección, no elimina otras amenazas habituales como pueden ser: malware, aplicaciones comprometidas, fugas de datos por el uso de servicios y malas prácticas como usuarios.

Estos riesgos son omnipresentes y pueden surgir de diversas fuentes, incluyendo correos electrónicos de phishing, enlaces maliciosos y descargas sospechosas. Por lo tanto, ello conecta los riesgos a los que podemos estar expuestos, con herramientas y ciertos comportamientos concretos, que conviene revisar en nuestros entornos personales y/o corporativos. Es esencial que, además de emplear una VPN, mantengamos actualizados nuestros sistemas operativos y software de seguridad, así como actualizar la formación y conocimientos al respecto, para educarnos continuamente sobre las mejores prácticas en ciberseguridad, para así construir un entorno digital más seguro y protegido frente a potenciales amenazas.

Ante qué protege una VPN

El uso de una VPN (Virtual Private Network), nos puede proteger en los siguientes aspectos:

- Cifrado de la conexión: protege los datos en tránsito frente a interceptaciones, en redes públicas o no confiables.

- Ocultación de la IP: dificulta el rastreo de nuestra ubicación y la identificación directa del dispositivo que estamos utilizando en la red.

- Evasión de restricciones de red: nos permite acceder a recursos remotos o servicios bloqueados por la red local. Esta es una razón fundamental, por la que en países sometidos a censura, el uso de VPN elude el control gubernamental sobre la información, al que se somete a la ciudadanía.

Por ello, teniendo en cuenta dichos aspectos, ya resulta de gran utilidad su uso.

Ante qué no protege una VPN

El uso de una VPN, no debe generar una sensación de falsa seguridad, debiendo ser conscientes, por lo tanto, que no nos va a proteger ante los siguientes riesgos:

- Dispositivos comprometidos: si existe malware, keyloggers o troyanos en el endpoint, la VPN no va a impedir que dicho software malicioso, robe credenciales o datos.

- Aplicaciones y servicios: las apps pueden llegar a recopilar y filtrar metadatos, registros de actividad o información de usuario, aún cuando la conexión esté cifrada.

- Errores humanos y malas configuraciones: el uso de contraseñas débiles, concesión de permisos excesivos, descargas desde fuentes no fiables y configuraciones inseguras en el navegador, son vectores que pueden suponer un grave riesgo.

- Fugas de datos fuera del túnel: las configuraciones incorrectas pueden provocar que ciertos servicios o DNS realicen consultas fuera de la VPN, exponiendo nuestra información.

Riesgos persistentes con el uso de una VPN

Tras detallar los puntos anteriores, debemos conocer que pese a utilizar una VPN en nuestra navegación por Internet, siguen existiendo riesgos concretos y persistentes, como pueden ser:

- Robo de credenciales: las técnicas de phishing o el uso de malware, pueden conseguir capturar nuestras credenciales, antes de que la VPN cifre el tráfico.

- Exfiltración por aplicaciones: el uso de aplicaciones a las que hemos concedido amplios permisos, pueden enviar datos a terceros, independientemente del túnel VPN creado.

- Actualizaciones y parches pendientes: los sistemas desactualizados o aplicaciones con vulnerabilidades no resueltas, facilitan la explotación de dichas vulnerabilidades antes de que nuestra información se introduzca en el túnel.

- Permisos y privilegios excesivos: aquellas utilidades o procesos con privilegios elevados, pueden ser aprovechados por los atacantes para introducirse en el sistema o realizar un ataque persistente.

¿Qué podemos hacer como usuarios finales?

Como usuarios, podemos adoptar ciertas medidas que mejorarán la seguridad de nuestra información, así como preservar en la medida de lo posible nuestra privacidad, siguiendo los siguientes consejos:

- Mantener el endpoint reforzado: aplicando las necesarias actualizaciones del sistema operativo, así como de las aplicaciones, de forma regular.

- Activar la autenticación multifactor siempre que sea posible: ello supondrá agregar una doble capa de seguridad, frente al acesso a las aplicaciones, así como asegurarnos que el acceso no será posible para terceros, no autorizados.

- Descargar sólo desde fuentes oficiales: revisando al mismo tiempo los permisos de las aplicaciones, antes de concederlos.

- Activar controles locales: el uso de herramientas antivirus/EDR, bloquear la ejecución de aplicaciones no firmadas y revisar los procesos en ejecución, si detectamos comportamientos anómalos.

- Configurar la VPN correctamente: conviene forzar el uso de DNS seguros y habilitar la opción de kill switch, siempre que sea posible, para evitar fugas si la conexión llegase a caer.

Recomendaciones para equipos de TI y responsables de ciberseguridad

Aquellos profesionales, debidamente capacitados y a quienes se ha confiado la seguridad de la información de nuestra empresa u organización, deben tener en cuenta los siguientes aspectos:

- Llevar a cabo una estrategia de seguridad en capas: la VPN debe ser sólo una capa, dentro del modelo que incluya la gestión de identidades, protección del endpoint, segmentación de la red y monitorización.

- Gestión de privilegios: conviene aplicar el principio de menor privilegio y auditar las cuentas y permisos concedidos, periódicamente.

- Políticas de descarga y control de aplicaciones: implementar listas blancas, controles de integridad y soluciones de detección de comportamiento, son de vital importancia para proteger la información.

- Formación continua: conviene concienciar y capacitar a los usuarios sobre phishing, ingeniería social y buenas prácticas de higiene digital, para que se integren activamente en la defensa de la información.

- Integración con herramientas de productividad: adoptar soluciones basadas en IA o automatización, como por ejemplo, asistentes en suites ofimáticas, evaluar riesgos de datos, aplicar los controles de acceso necesarios y gobernanza, para evitar fugas de información.

Además, la organización, así como los responsables de la seguridad de la información, deben llevar a cabo una serie de buenas prácticas operativas, que incluyen:

- Auditorías regulares: las revisiones de configuración de VPN, pruebas de penetración y análisis de logs, son de vital importancia, para detectar anomalías o puntos débiles.

- Backups y recuperación: las políticas de copia de seguridad probadas, así como los procedimientos para la recuperación de la información, resultan de vital importancia, para minimizar el impacto ante incidentes.

- Política de dispositivos personales: es necesario definir y aplicar los controles necesarios, ante políticas muy extendidas como BYOD, en la que los empleados aportan sus propios dispositivos para el trabajo en la empresa, debiendo incluir unos requisitos mínimos de seguridad y acceso condicionado.

Conclusión

Una VPN mejora la privacidad y la seguridad de la conexión, pero no elimina riesgos asociados al endpoint, a las aplicaciones ni a las prácticas de los usuarios. Para poder proteger realmente la información, resulta imprescindible combinar la VPN con controles sobre el dispositivo, gestión de identidades, políticas de permisos y formación.

Adoptar una estrategia de seguridad en capas, revisar continuamente configuraciones y procesos, es la única forma de reducir la superficie de ataque de una manera efectiva.

Si gestionamos equipos o administramos dispositivos personales, debemos revisar: configuraciones de VPN, estado de parches, políticas de contraseñas y permisos de aplicaciones. Además, conviene implementar pequeñas y continuas mejoras en estas áreas, reduciendo significativamente el riesgo.

Deja un comentario