Categoría: Publicados

-

Cómo proteger nuestra información en el uso de herramientas de IA

Algunas preguntas que nos hacemos frecuentemente son: cómo se almacenan nuestras conversaciones en ChatGPT, quién puede acceder a nuestros datos y qué configuraciones usar para proteger la información sensible. Es crucial entender que todas las interacciones en la plataforma se registran para mejorar el servicio y la experiencia del usuario. Sin embargo, solo ciertos empleados…

-

Linux: la clave para la soberanía digital en Europa

El uso de Linux y software de código abierto en estamentos públicos está ganando fuerza globalmente, impulsado por la necesidad de seguridad, soberanía digital, reducción de los costos de licencias y por transparencia. La adopción, se centra en los servidores por su estabilidad, pero también se están consolidando iniciativas para migrar en dispositivos de trabajo…

-

Cómo evitar estafas: diferenciar alertas reales de falsas

Ignorar una notificación de filtración de datos real, supone un riesgo considerable, que puede llevar asociadas consecuencias serias y complicaciones que podrían haberse evitado. Sin embargo, caer en una falsa, podría ser aún peor, pues podríamos vernos involucrados en un problema con consecuencias más graves. Por tanto, debemos dejar de reaccionar automáticamente, pues cada situación…

-

Estafas en móviles: 6 consejos esenciales

En nuestro móvil, guardamos contraseñas, conversaciones y acceso a la banca digital. Por esta razón, se ha convertido en una de las vías preferidas por los ciberdelincuentes, para conseguir sus objetivos. Mensajería, redes sociales o falsas notificaciones, pueden suponer el inicio de una estafa, si no se aplican unas medidas básicas de protección. Vamos a…

-

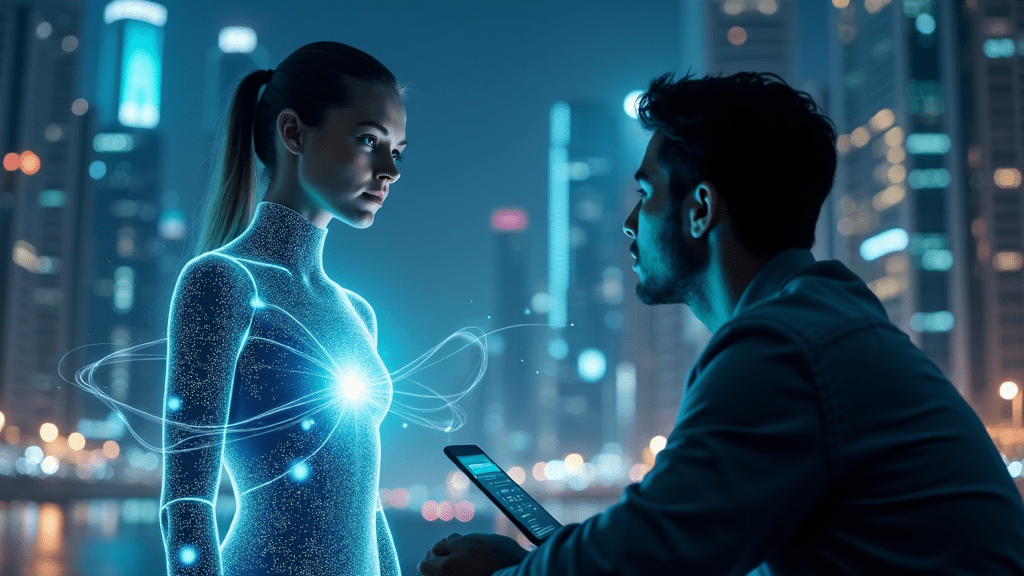

Compañeros de IA: un análisis crítico

Con la llegada de IA generativa, nadie iba a pensar lo disruptiva que podría ser esta tecnología que, no solamente vino a revolucionar nuestra forma de trabajar, analizar y consultar la información, sino también cómo nos relacionamos. Vamos a realizar un análisis de los riesgos de los AI Companions (compañeros de IA), ilustrado con casos…

-

Cibercrimen: el rol de los Initial Access Brokers (IAB)

Los Initial Access Brokers obtienen y comercializan accesos a redes corporativas, mediante credenciales comprometidas, malware y la explotación de vulnerabilidades. Estos «brokers», tienen la habilidad de infiltrarse en sistemas de forma estratégica, utilizando técnicas avanzadas que, les permiten eludir las medidas de seguridad vigentes. Además, muchos de ellos forman parte de redes más amplias de…