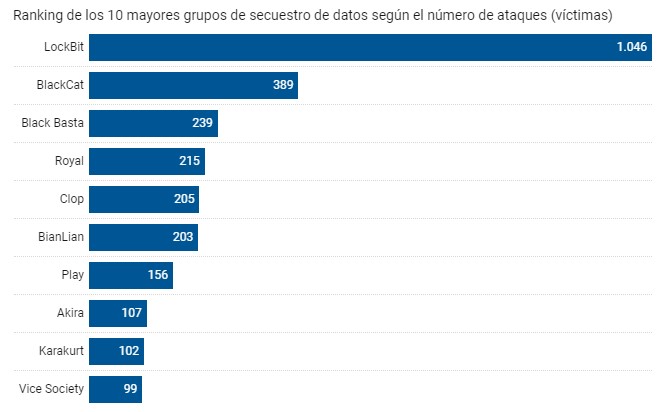

En la actividad digital, de empresas privadas, organismos públicos y particulares, el ciberdelito está alcanzando cifras preocupantes. Pero, se sigue invirtiendo poco en ciberseguridad y prevención. No tenemos suficiente con lo que leemos o escuchamos, ya que muchas actuaciones ciberdelictivas cogen por sorpresa a miles de empresas, organismos o personas en todo el planeta. Recientemente, el ciberataque a los sistemas informáticos del Ayuntamiento de Sevilla, vuelve a poner el tema sobre la mesa. En este artículo, vamos a analizar la organización y «modus operandi» de una organización que ejemplifica el nivel de profesionalización del ciberdelito a gran escala, como es LockBit, la cual encabeza el ranking de grupos de ataques mediante ransomware.

Esta organización ha llegado a convertirse en una multinacional de los ataques informáticos, manteniendo secuestrados los sistemas del Ayuntamiento de Sevilla desde el pasado martes día 5 de septiembre, según ha informado el consistorio y que ha provocado que hayan tenido que apagar unos 4.000 ordenadores, teniendo que volver al uso de papel y el boli, hasta que logren recuperar los sistemas.

Es mucha la información secuestrada, llegando a afectar al funcionamiento normal de departamentos municipales como son la Policía Local y Bomberos. Los responsables del organismo público, quitan importancia al asunto, pero lo cierto es que supone un mérito para los atacantes y llega a ocupar portadas en medios de información, también internacionales.

Entre las víctimas del grupo cibercriminal LockBit, se puede encontrar también al servicio postal británico y aseguran haber robado información de uno de los despachos laboralistas más importantes de España, Sagardoy.

La prestigiosa web de Wired, ya dedicó el pasado més de enero una publicación sobre este grupo, tras el ataque al Hospital SickKids de Canadá.

Perfil de LockBit

Aunque se denomina a LockBit como un “grupo de ciberdelincuentes», el concepto se queda pequeño. Su estilo no consiste en atacar durante un corto pero intenso período de tiempo para luego desaparecer, como suelen hacer muchas de las bandas que actúan en la red. Por contra, su estructura se asemeja más a la de una multinacional consolidada. Está organizada en diferentes departamentos y franquiciados, que operan por todo el mundo, además de contar con programas de captación de talento para reclutar a jóvenes hackers que deciden pasarse al lado oscuro y superan la prueba de acceso.

Según afirman, su cuartel general se encuentra en Países Bajos. Desde allí o desde donde estén ubicados en realidad, coordinan a sus especialistas en desarrollo, dedicados a perfeccionar sus programas de ataque e infección y reciben los informes del equipo de inteligencia, el cual analiza a sus potenciales objetivos en busca de puntos débiles, llegando a estudiar cuánto podrían pagar y sobornan o extorsionan a sus empleados, para que les faciliten la entrada. Además, cuentan con una sección de expertos en infectar a las víctimas y aunque pueda sonar a broma, cuentan incluso con un departamento de “atención al infectado”, que se encarga de negociar las condiciones de pago.

Su principal negocio se basa en los ataques de ransomware, que secuestran los archivos informáticos de las víctimas para exigir a cambio de su recuperación, un rescate. Y es que no hay nada más fiable, que la palabra de un delincuente. En la mayoría de ocasiones, también se producen robos de información, sin que las víctimas sean conscientes de ello. En realidad, la clave de su éxito está en ser muy buenos en lo que hacen. Quizá los mejores, según su clasificación en el ranking de ataques mediante ransomware. “Se trata de uno de los ransomware más efectivos”, según declaró a elDiario.es un instructor de la escuela de ciberseguridad Ironhack, el cual afirmaba que se estima que el 28% de todos los ataques de este tipo, están directamente relacionados con LockBit. Eso dice mucho.

En realidad, la organización se autodenomina LockBit 3.0 debido a que su ransomware ya va por su tercera versión y que mantienen constantemente actualizada. Otra característica de su profesionalización, es que el lanzamiento de esta última arma vino acompañado con la activación de un sistema de recompensas para quien les avisara de errores encontrados en el código. Esta práctica, conocida como bug bounty, es muy común en las grandes tecnológicas como método para mejorar sus productos o detectar y corregir vulnerabilidades.

El Modelo de negocio de LockBit

Su modelo de negocio, incluye un programa de afiliados. Se le denomina Ransomware como Servicio (RaaS, por sus siglas en inglés de Ransonsomware as a Service). Se les encarga atacar a determinada empresa y la organización estudia la viabilidad del caso, para decidir si puede ser un objetivo interesante o no. Si resultase interesante, ponen un precio para el ataque y cobran un porcentaje en caso de que la víctima llegue a pagar el rescate exigido.

Un informe sobre LockBit de la empresa japonesa de ciberseguridad Trend Micro, destaca que la gestión de los franquiciados es uno de los puntos fuertes de esta organización. Uno de los factores que en mayor medida ha contribuído a su éxito, es lo bien que reclutan a los afiliados fiables y capaces. La evidencia indica que varios de sus afiliados están involucrados en múltiples operaciones de RaaS, lo que les permite innovar y mantenerse al día respecto a la competencia. LockBit se enorgullece de su funcionamiento profesional en el que pueden confiar sus afiliados.

Este programa de afiliados, reporta grandes beneficios a la organización, permitiéndole aprovechar sus armas con menor esfuerzo. El problema, que los riesgos para su seguridad se multipliquen, ya que aumentan las personas conectadas con su estructura central. No obstante, LockBit ha encontrado solución a este punto débil, cualquiera que encuentre información crítica sobre ellos y les diga cómo lo ha hecho, será recompensado.

“La organización insta a sus investigadores de seguridad a enviar informes de vulnerabilidades, para mejorar sus operaciones a cambio de una remuneración. La recompensa del grupo por la contribución de los investigadores de seguridad oscila entre los 1.000 dólares y el millón”, según muestra el informe de Trend Micro: “Ofrecen un millón de dólares a quien pueda proporcionar la identidad de sus miembros. Esta recompensa incentiva a los hackers a descubrir sus vulnerabilidades, algo que para la organización sería un aviso de que sus operaciones están en peligro”.

Ciberataque al Ayuntamiento de Sevilla

A falta de confirmación, se atribuye el ataque al Ayuntamiento de Sevilla a la táctica de Man in the Middle (hombre en medio). Es decir, que alguna persona de cuantas trabajan en dicho ayuntamiento introdujo sus credenciales de acceso a través de una interfaz que no era la auténtica, obteniendo ese «hombre en medio» dichas credenciales para el posterior acceso a la red de la organización. Algo de manual, en cualquier curso básico de ciberseguridad.

Según declaró el instructor de Ironhack a elDiario.es, es muy probable que el ciberataque contra el Ayuntamiento de Sevilla provenga de su estructura central. Según explicó, “les gusta atribuirse ataques de renombre”. Pero por el momento, LockBit aún no ha reivindicado la acción en su portal en la Dark Web (web oscura).

El ayuntamiento ha declarado haber recibido varias peticiones de rescate. Una de cinco millones de dólares y una segunda de un millón. En sus comunicados, tanto delegados municipales como el alcalde, aseguran que Sevilla no va a pagar a LockBit ni aceptará “chantajes de delincuentes”.

Aseguran que el impacto del ciberataque ha sido muy reducido y que no se ha detectado el robo de datos personales ni otro tipo de información. Es lo que se suele decir, pero después comienza a aflorar la venta de datos personales en la Dark Web y lo cierto es que 4000 ordenadores quedaron fuera de servicio, afectando principalmente a la Policía Local y Bomberos, como explicábamos al principio.

Según explicó el pasado jueves un delegado municipal, hasta ese momento sólo se habían detectado tres equipos afectados, habiendo capturado las claves de usuario, gracias a lo cual han podido entrar en la red del ayuntamiento, que ya no son sólo 3 equipos, sino 4000 aproximadamente. Accediendo a los sistemas que tenía autorizado el mismo usuario y que sólo eran servidores de los más antiguos, según informó en rueda de prensa. Lo cierto es que como el comer y el rascar, todo es empezar. Se accede a tres servidores antiguos y se acaba dejando K. O. a toda la red.

A pesar de todo, sus sistemas permanecen parados para avanzar con la “máxima seguridad” en su reinicio, según declaraba el alcalde. “No tenemos prisa por recuperar el servicio”. Este aspecto, no deja de perjudicar al organismo público atacado y es un tanto para la organización atacante.

La versión dada no convence a los especialistas en ciberseguridad. “No tiene sentido ese relato”, explica uno de ellos, que también pide que no se le identifique por su cargo en una firma internacional, mientras «otro» aportaba su opinión con nombre y apellidos para el programa Hora 25, de la Cadena SER.

Lo cierto es que, la duda surge al comparar lo explicado por el ayuntamiento (que no ha habido robo de datos y sólo hay tres ordenadores o “servidores antiguos” afectados), con lo que está haciendo su equipo de ciberseguridad. La mínima afectación no cuadra con el hecho de que 4.000 equipos lleven días paralizados y aún no haya fecha para la vuelta a la actividad.

Tampoco se ha conseguido información relevante, sobre lo cual hablará el tiempo cuando salga a la venta dicha información, porque si hay algo cierto, es que los atacantes rentabilizarán su actuación. Según el delegado municipal, el pasado viernes se pondrían a trabajar en el plan de recuperación que se llevará a cabo de forma paulatina y sin prisas. Pues eso, sólo han sido tres equipos antiguos.

Algo parecido ocurre con la declaración del consistorio, de que no ha habido robo de información, lo cual ocurre en la mayoría de ataques de ransomware y especialmente, en los de LockBit. Al contrario de lo que dice el comunicado oficial, los atacantes tienen acceso a la información, ya que de lo contrario no sería posible que dicha información fuese cifrada, como coincide Luis Corrons, experto de la firma de ciberseguridad Avast.

Conclusión

Los profesionales del sector de la ciberseguridad, incluso quienes se dedican a otros campos en el sector de las Tecnologías de la Información, saben perfectamente que ante un ataque de ransomware, por mucho que se quieran minimizar los daños, estos pueden ascender a cifras preocupantes y que pueden dejar a una organización fuera de combate durante bastante tiempo, llegando a provocar incluso la quiebra en pequeñas o medianas empresas o causar un grave daño a su reputación.

Por otra parte, las organizaciones atacantes llegan a obtener cifras vertiginosas como beneficio de su actuación, prueba de ello es el auge de este tipo de delitos. Beneficios de dificil rastreo, principalmente cuando el rescate se exige en criptomoneda.

Muchas empresas u organismos vuelven a ser víctimas de ciberataques, al no aplicar los protocolos necesarios o no contar con profesionales especializados en el campo de la ciberseguridad, considerándolo erróneamente como un gasto superfluo, cuando hoy en día y sin dudarlo, debe considerarse una inversión necesaria, tanto o más que otro de cuantos servicios se contratan.

También juega un papel importante la formación periódica y el reciclaje, de aquellas personas que teniendo sus correspondientes titulaciones para el desempeño en su puesto de trabajo, no están al día en las tendencias del sector al que se dedican profesionalmente o después de años trabajando en el mismo puesto, caen en la rutina y pecan de exceso de confianza. Algo que toda empresa u organización, debe tener en consideración.

Lo cierto, que este no será el último ataque que sufra una empresa u organismo de tal importancia y los atacantes seguirán perfeccionando sus técnicas e innovando, sobre todo ahora que cuentan con una nueva herramienta como es la IA (Inteligencia Artificial), y que ayudará a reducir sus limitaciones en lo sucesivo.

Deja un comentario