Los ciberdelincuentes están modernizando constantemente las técnicas que utilizan para robar nuestra información. No proteger el chip que nuestras mascotas deben llevar para identificarlos y devolverlos a sus dueños en caso de que se pierdan, descuidar los mandos de los coches o conectarse a redes wifi falsas para evitar gastar la tarifa de internet del teléfono móvil, puede resultar muy peligroso.

A los ciberdelincuentes les resulta más fácil de lo que se piensa, hacerse con lo que más quieren sus víctimas: su perro, su coche, su casa o su dinero. Con una pequeña inversión y conocimientos, pueden iniciar ciberataques que concluirían apoderándose de la información confidencial de quienes no se preocupan en protegerse.

Dispositivos de hogar inteligentes

El acceso remoto a sistemas de domótica, que cuentan con dispositivos como los asistentes (Alexa, Google Assistant, Siri y Cortana), pantallas, enchufes y termostatos inteligentes, sistemas de audio multisala o cámaras de seguridad, permite controlar los dispositivos de un hogar a través de una red de internet. Estas nuevas tecnologías han revolucionado la manera en que cada familia interactúa con su hogar.

Pero, existen ciertos riesgos de seguridad a tener en cuenta, que deben ser gestionados cuidadosamente para prevenir el acceso no autorizado. Sólo con dejar un coche en las inmediaciones de nuestra casa, hasta 50 metros, pueden averiguar a qué red wifi se conectan estos dispositivos.

En numerosas ocasiones hemos recomendado el uso de la autenticación en dos factores (2FA), y no nos vamos a cansar de hacerlo, para ello hemos dedicado anteriormente algún artículo.

Con ella, estamos añadiendo una capa adicional de seguridad más allá de la simple contraseña. Además, debemos tomar conciencia en que cada vez las contraseñas deben ser más seguras y únicas, aspecto sobre el que también hemos hablado en algún artículo anteriormente, y lo vamos a seguir haciendo.

Por supuesto, ocultar el nombre de nuestra red WiFi (SSID), es fundamental, para que nuestra red permanezca en el anonimato y no sea encontrada por quienes no deberían hacerlo. Además, dicha red debe tener activados los protocolos de protección necesarios. A medida que la tecnología avanza, es importante asegurarse de utilizar protocolos seguros y actualizados, como WPA2 o WPA3, para garantizar la máxima protección.

Además, debemos preocuparnos por mantener el ‘firmware’ y el ‘software’ de los dispositivos actualizados, usar redes seguras, preferiblemente con cifrado y protección mediante contraseña, para conectar dispositivos domésticos y educar a quienes los puedan llegar a usar sobre los riesgos de seguridad y las mejores prácticas para manejar dispositivos inteligentes y de acceso remoto.

¿Qué puede ocurrir con el chip de identificación de nuestras mascotas?

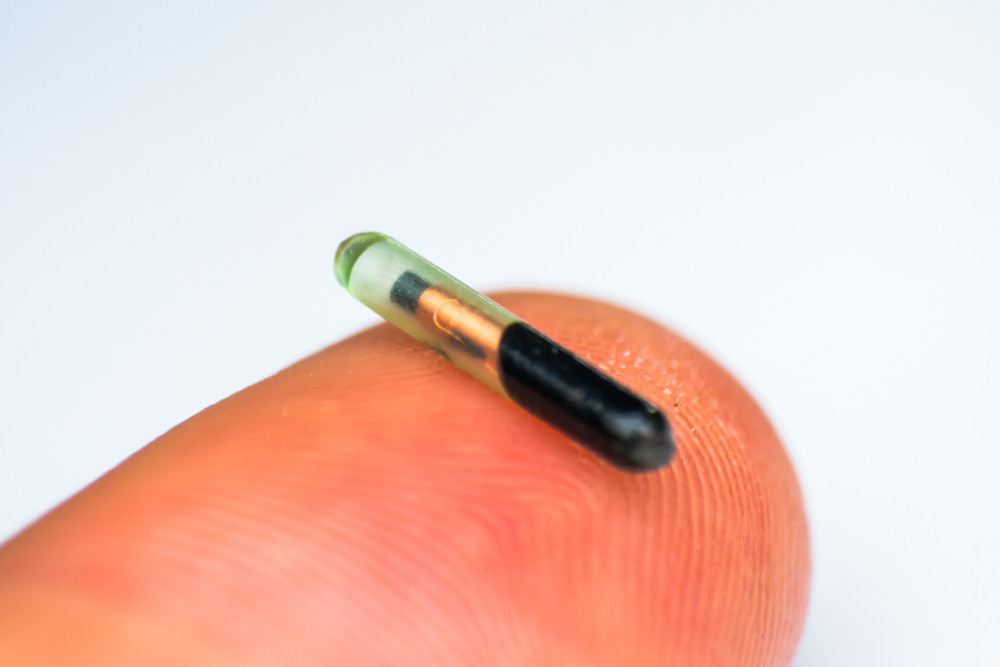

Los microdispositivos de Identificación por Radiofrecuencia (RFID) que se les implanta a los perros, por ejemplo, con nuestros datos son susceptibles de ser ‘hackeados’. Estos dispositivos contienen un número único que se le asigna a cada animal, al que se asocia una base con notas sobre quién es su dueño, dónde vive, cuál es su teléfono, etc.

Quienes han diseñado los chips para mascotas no han tenido en cuenta nada en materia de seguridad y cualquier persona malintencionada con un lector, puede acceder a toda la información. Si alguien le pasa la mano a nuestro perro por encima y lleva este lector oculto, ya puede obtener mucha información sobre nosotros, que no debería conocer.

Para evitar que ciberdelincuentes (cualquiera con dinero para pagar un lector de menos de 20 euros), obtengan datos del chip, es importante asegurarse que las prácticas de manejo y acceso a los datos personales sigan las leyes locales e internacionales de protección de datos.

Las organizaciones que mantienen las bases de datos, deben implementar medidas de seguridad robustas para protegernos contra accesos no autorizados. Es muy importante además, educar sobre los riesgos y derechos relacionados con la identificación mediante los chips RFID en mascotas. Dichos dispositivos deberían tener más seguridad, para que sólo los pudiese desbloquear el veterinario o la Policía, en caso de necesidad.

También con el mando de nuestro coche

El robo de vehículos mediante el ‘hackeo’ de los mandos es una técnica para la que ni siquiera se precisa tener la llave física. Esta práctica aprovecha las vulnerabilidades en los sistemas de entrada y arranque sin llave que muchos vehículos en la actualidad (y cada día más) utilizan, y que nos permiten abrir y arrancar nuestro vehículo sin necesidad de insertarla. El dispositivo que usan los ladrones, no es más que un duplicador de mandos.

Para evitar el robo de nuestro vehículo, sería conveniente usar fundas de bloqueo de señal para guardar los mandos de llaves. Estas fundas diseñadas para bloquear las señales RFID (Identificación por Radiofrecuencia), impiden que sean captadas y amplificadas por dispositivos externos.

Por ejemplo, mientras nos encontramos en una cafetería tomando algo, alguien que nos haya relacionado con el vehículo, puede sentarse relativamente cerca y mientras charlamos y el «delincuente» se toma un café, duplica nuestro mando. Por lo tanto, puede que al salir de la cafetería, ya no encontremos el vehículo donde lo habíamos dejado.

Además de la medida indicada, estacionar en áreas seguras y bien iluminadas e instalar dispositivos antirrobo, inmovilizadores o rastreadores GPS, pueden contribuir a disuadir a los ladrones o ayudar a recuperar el vehículo si es robado. De la misma manera que se actualiza el ‘software’ de los móviles, se debería hacer lo propio con el del coche.

Pese a que no se lleven nuestro coche, seguro que si nos lo abren, nos pueden ocasionar un importante quebradero de cabeza.

Una red WiFi falsa

Crear un punto de acceso WiFi falso, es una técnica comúnmente usada en los ataques ‘Man in the Middle’ (MitM).

Los ciberdelincuentes establecen un punto de acceso wifi que parece legítimo para engañar a las víctimas y conseguir que se conecten a él. Una vez se hayan conectado, el atacante puede interceptar la comunicación, robar datos personales y credenciales de acceso.

Lo más recomendable es nunca conectarse a una red WiFi desconocida fuera de casa o del trabajo, ya que puede resultar difícil reconocer una red falsa.

A menudo, se le añade un portal cautivo, que se trata de una página web que se muestra automáticamente a los nuevos usuarios antes de que se les permita acceder a internet normalmente.

Un portal cautivo es un programa o máquina en una red informática, que vigila el tráfico y obliga a los usuarios a pasar por una página especial si quieren navegar por Internet de forma normal. Es muy sencillo emular una, idéntica a la que debería aparecer para loguearnos a dicha red.

Por lo que, es muy importante verificar el SSID (nombre público que identifica a una red) y asegurarse de que el nombre de la red WiFi es el esperado, especialmente en lugares públicos. Aunque es totalmente desaconsejable, conectarse a redes WiFi públicas.

Es muy recomendable utilizar una Red Privada Virtual (VPN), para cifrar el tráfico de red y proteger la información personal.

Por lo tanto, y después de lo visto en este artículo, sin que cunda el pánico, deberíamos extremar las precauciones con los dispositivos mencionados, ya que como se ha demostrado, gracias a ellos se puede obtener mucha información sobre nosotros o bien, tomar el control de aquello que para nosotros es importante.

Deja un comentario