El nuevo grupo de RaaS, viene a representar una nueva era en el panorama de la ciberdelincuencia: deja atrás los tradicionales ataques masivos, para dar paso a operaciones a medida. Con un estilo más silencioso y mucho más agresivo que, redefine las reglas del juego conocidas hasta hoy, con campañas dirigidas y adaptativas. Y es que, la delgada línea que existe entre el mundo de la ciberseguridad y el cine, no es nuevo: muchas películas cuya trama principal se mueven en el campo de la ciberseguridad, llegan con el tiempo a resultar muy creíbles. Pero, esta no es la trama de una nueva película, es un nuevo «modus operandi», que marca una nueva etapa en el panorama de la ciberseguridad.

El ransomware The Gentlemen se inspira en las películas de Guy Ritchie, caracterizándose por su disciplina y meticulosidad. Desde julio de 2025, ha desmantelado esquemas tradicionales, para pasar a convertirse en una de las amenazas más activas.

A diferencia de otros grupos, este modelo de Ransomware as a Service (Raas), adapta sus herramientas durante las campañas, estudiando las defensas específicas de sus víctimas.

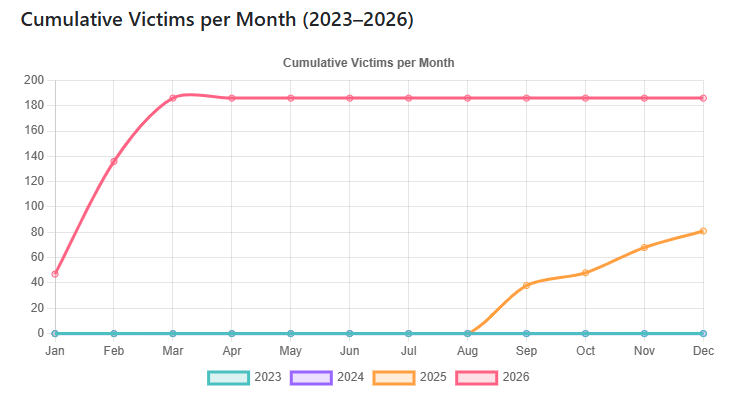

En solo un trimestre, atacaron a más de 30 víctimas en 17 países y hoy acumulan más de 250 ataques, marcando una nueva era en los ataques personalizados y adaptativos.

¿Cómo funciona The Gentlemen?

Es un grupo emergente de Ransomware as a Service, que apareció en la escena delciberdelito a mediados de 2025.

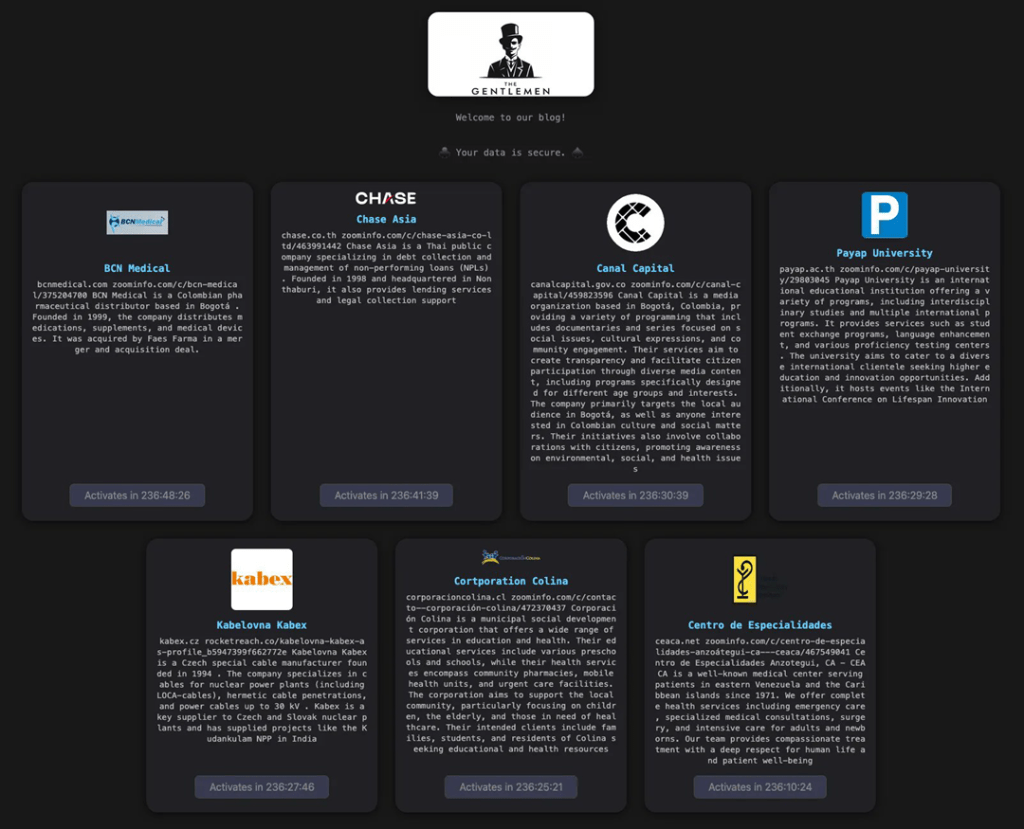

A diferencia de otros grupos, The Gentlemen destaca por una identidad de marca pulida, inspirada en el estilo de las películas de Guy Ritchie. Tienen un sitio destinado a filtraciones en la dark web, con un logotipo profesional y un lema que refuerza su imagen disciplinada y meticulosa.

Su profesionalidad se refleja en la precisión de sus ataques y la calidad técnica de sus herramientas. Operan bajo un modelo de doble extorsión, cifrando archivos y exfiltrando los datos confidenciales obtenidos, para amenazar con su publicación si no se paga el rescate. Ello genera una presión considerable sobre las empresas vulnerables.

¿En qué se diferencia de los demás?

A diferencia de los modelos existentes de secuencia fija, The Gentlemen utiliza un enfoque quirúrgico con herramientas como Advanced IP Scanner y Nmap, para mapear tanto la infraestructura como el Active Directory antes del despliegue. Para ello, identifican las cuentas de alto rango y los grupos de virtualización, para posteriormente acceder a la red de manera eficiente.

Los operadores pueden ejecutar el malware en modo silencioso para evitar su detección, ajustando la velocidad de cifrado según sea necesario. Si sus herramientas iniciales son bloqueadas, muestran agilidad al modificar el arsenal durante la campaña, utilizando variantes personalizadas para anular la seguridad del entorno de la víctima.

El despliegue se realiza a través de la manipulación de Directivas de Grupo (GPO) y el uso compartido de NETLOGON, garantizando una propagación masiva. El archivo ejecutable requiere una contraseña de 8 bytes, para evitar análisis automatizados, convirtiendo cada intrusión en un proyecto de ingeniería que, maximiza la efectividad del cifrado y la exfiltración de datos en un modelo de doble extorsión.

Secuencia de ataque de The Gentlemen

Un ataque mediante ransomware, protagonizado por The Gentlemen, comienza con el aprovechamiento de accesos expuestos o credenciales robadas. Una vez dentro, exploran la red interna mediante movimiento lateral, para identificar a aquellos usuarios con permisos elevados y utilizan sus herramientas, para ejecutar acciones en múltiples equipos y de forma remota.

Posteriormente, distribuyen el ransomware simultáneamente, debilitando los mecanismos de seguridad. En la etapa final, roban información sensible, la envían a servidores externos cifrados y bloquean los sistemas mediante cifrado.

Finalmente, borran sus huellas eliminando los registros de actividad y evidencias, para dificultar la investigación posterior.

Ataques y sus víctimas

The Gentlemen es un grupo de RaaS emergente, con su primera víctima documentada el 30 de junio de 2025. Desde entonces, han afectado a sectores críticos como el de la manufactura, construcción, salud, seguros y servicios financieros, como se puede comprobar en la web de ransomware.live.

Su impacto es global, siendo Estados Unidos y Tailandia los más afectados, seguidos de India, México, Colombia, España y Francia. Esto indica que el grupo busca oportunidades sin una agenda geopolítica clara y definida.

Este grupo de ransomware ha atacado a diversas organizaciones en la región de América Latina. En marzo de 2026, publicaron un ataque a dos organizaciones en Colombia en sectores de salud y medios. En febrero, atacaron un instituto de investigación en Argentina y en marzo, un organismo en Chile. También hubo registros en Brasil, Perú, Ecuador, Venezuela, Guatemala, República Dominicana, Costa Rica y Panamá, según el sitio ransomware.live.

Cómo protegerse de este ransomware

Aunque ninguna medida es infalible, siguiendo estos consejos se puede minimizar la exposición a dicha amenaza:

- Minimizar la exposición en internet: conviene revisar qué sistemas son accesibles desde el exterior y cerrar cualquier acceso innecesario, especialmente en paneles de administración o los accesos remotos.

- Proteger las credenciales de acceso: utilizando contraseñas únicas y robustas, activando la autenticación en dos pasos (2FA) y monitorizando cualquier inicio de sesión que pueda resultar sospechoso.

- Actualizar todo software: aplicando parches de seguridad en los sistemas operativos, servidores y aplicaciones. La mayoría de sus intrusiones, explotan fallas ya conocidas.

- Detectar todo comportamiento anómalo: implementando soluciones que permitan identificar aquella actividad inusual dentro de la red, como accesos fuera de horarios habituales o ejecuciones en remoto.

- Limitar los privilegios: no todos los usuarios necesitan tener un acceso total. Por ello, reducir los permisos concedidos minimiza el impacto, en caso de que una cuenta se vea comprometida.

- Segmentar la red: separando los sistemas críticos, se evita que un atacante se pueda mover libremente y llegue a comprometer toda la infraestructura.

- Realizar backups: efectuando copias de seguridad periódicas, y almacenarlas aisladamente y verificando que puedan restaurarse correctamente, en caso de necesidad.

- Capacitación: el error humano sigue siendo uno de los principales puntos débiles. Por ello, la concienciación es fundamental.

En un contexto de ataques personalizados, la cuestión se centra en cuándo una organización será objetivo. Comprender el funcionamiento de los grupos, es esencial para anticiparse a la amenaza.

Deja un comentario