Categoría: Ciberseguridad

-

¿Están monitorizando nuestro móvil?¿Qué podemos hacer?

Hoy en día, nadie está libre de ser espiado a través de su móvil. En esta publicación vamos a ver como comprobar si nuestro movil está siendo monitorizado y qué medidas podemos tomar ante este problema, cada vez más frecuente, para proteger nuestra privacidad y nuestro dispositivo. Existen señales que deben ponernos en alerta si…

-

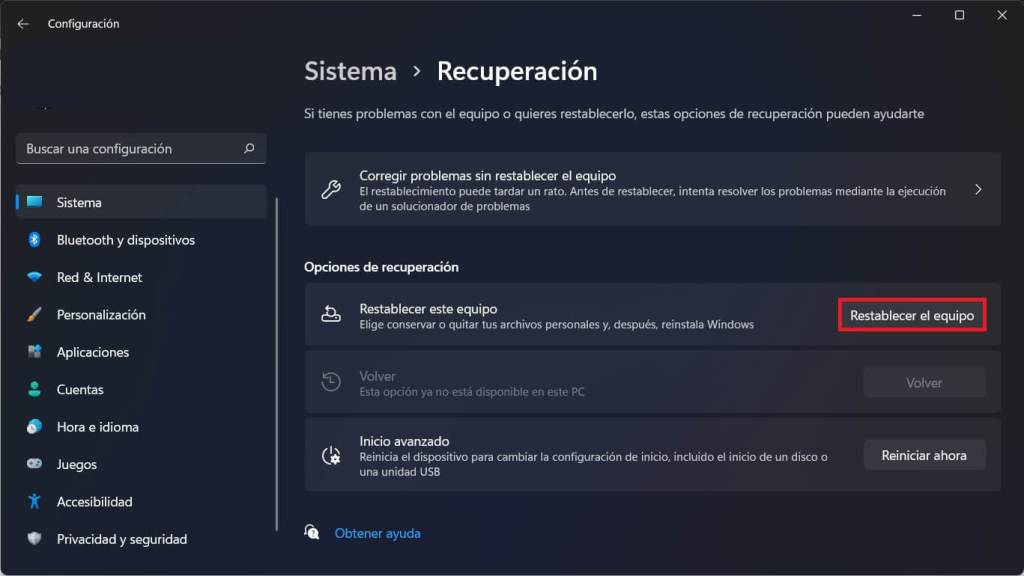

¿Por qué restablecer de fábrica el ordenador no elimina todos los virus?

El hecho de tener un antivirus instalado en el PC, no evita que haya alguna probabilidad de que acabe infectado por un virus. Cuando esto ocurre, se nos suele complicar la existencia. El malware moderno, tiene funciones de réplica que le permite que aunque se elimine vuelva a aparecer pasado un tiempo. Por ello, vamos…

-

¿Cómo prevenir problemas con las apps para móviles?

Antes de descargar aplicaciones en nuestros dispositivos móviles debemos informarnos previamente muy bien sobre ellas, ya que de lo contrario, pueden comprometer nuestra privacidad y datos personales. Las aplicaciones maliciosas, son consideradas peligrosas porque son capaces de infectar nuestros dispositivos móviles con algún tipo de malware sin que nos demos cuenta. Algunas, las más sofisticadas, se camuflan como aplicaciones legítimas,…

-

¿Sabes qué son las robollamadas y cómo evitarlas?

Ya se trate de teléfonos móviles o fijos, las conocidas “robollamadas” llegan a ser una auténtica molestia para cualquiera. Aunque la llamada Ley General de Telecomunicaciones iba a eliminar o al menos limitar este tipo de comunicaciones (en teoría), lo cierto es que en la práctica no está sucediendo así. Vamos a ver en qué consisten…

-

¿Qué es el Dumpster Diving y cómo prevenirlo?

En nuestros días, existen multitud de técnicas mediante las cuales un tercero puede hacerse con nuestra información personal más preciada. En el sector de la tecnología de la información, la búsqueda en contenedores de basura es un método utilizado con frecuencia para recuperar información, que podría usarse para realizar un ataque a una red informática.…