Hace unos días, publicábamos un artículo sobre uno de los grupos de ciberdelincuentes más conocidos en todo el mundo, que accedió a los ordenadores del Ayuntamiento de Sevilla y los secuestró a cambio de un rescate. El Ayto. de Sevilla, no está dispuesto a pagar. Y tú, ¿deseas perder tu información por un ciberataque de este tipo? ¿Estarías dispuesto a pagar? Pues, en este artículo te vamos a dar unas sencillas claves a seguir para evitar, en lo posible, ser víctima de este tipo de ciberataques.

El ataque de ransomware sufrido por el Ayuntamiento de Sevilla, es uno más de la larga lista de ataques que se efectúan todos los años. La organización atacante lo realiza, solicitando después una cuantiosa recompensa para permitir recuperar nuevamente el acceso a los datos, o al menos eso es lo que prometen.

Hace unos días dedicamos un artículo para conocer al grupo más prolífico y especializado en este tipo de ataques, así como hace algún tiempo, también publicamos en este blog un artículo con consejos para evitar en la medida de lo posible, ser víctimas de este tipo de ataques.

Pero, como nunca está de más repasar estos temas para evitar que caiga más gente, vamos a dar en este artículo unas pautas a seguir, para evitar sufrir un ataque como el del que fue presa el Ayuntamiento de Sevilla, hace pocos días.

Los sistemas operativos de Microsoft (Windows, Active Directory, etc.), en su respectivas versiones, son los predilectos por los atacantes. Ello no significa que MacOS o Linux, no puedan ser objeto de uno, pero el morbo lo suele proporcionar el hecho de conseguir penetrar en el sistema operativo de Microsoft, quizá por su mayor presencia en el mercado o por el descuido habitual en su mantenimiento, por parte de quienes lo utilizan.

Lo primero que debemos saber es que, los ataques de ransomware tienen como objetivo cifrar los datos de los equipos o servidores donde se encuentran, impidiendo así su acceso por parte del usuario o propietario de dicha información. Sin la contraseña de recuperación, resulta imposible acceder a ellos, por lo que muchas empresas optan por pagar, puesto que este tipo de organizaciones están dispuestas a negociar e incluso a descifrar los datos como hicieron tras atacar el hospital infantil en Canadá, que ya mencionamos en el artículo anterior a este, otra víctima de sus artes entre otros organismos. Eso sí, los atacantes, no siempre o casi nunca, son tan honestos como para una vez cobrado el rescate devolver el acceso a la información secuestrada.

Este tipo de ataques, en aproximadamente el 99% de los casos se produce a través de un archivo infectado, archivo que en el caso de organizaciones, puede propagarse por toda su red de ordenadores o bien, obligar al apagado del resto para evitar la infección, por lo que la afectación es igual de importante.

En la gran mayoría de los casos, se obtienen credenciales de acceso a los sistemas o la red objetivo, mediante la técnica de phising. Técnica de ingeniería social que consiste en el envío de correos electrónicos que suplantan la identidad de compañías u organismos públicos y solicitan información personal o bancaria al usuario, por ejemplo.

Por lo tanto, el factor más importante a tener en cuenta ante un ataque, es el humano. Es decir, la inmensa mayoría de ataques se producen porque alguien ha pecado de exceso de confianza, facilitando datos de acceso, los ha introducido en una interfaz fraudulenta, ha descargado un archivo o bien, ha conectado un medio extraíble infectado en un equipo. Ese suele ser el origen.

Protección ante ransomware

Cuando hablamos de una red de ordenadores, como puede ser el caso de cualquier organización o empresa, todo empleado debería recibir una formación básica para evitar este tipo de incidentes, puesto que se efectúan a través de un archivo descargado en un ordenador o que se recibe a través del correo electrónico. En otros casos, las organizaciones de ciberdelincuentes, consiguen engañar o extorsionar a algún empleado para que sea a través de su ordenador desde donde se propague la infección o se les facilite las credenciales de acceso al equipo o red, para llevar a cabo el ataque.

Los ataques a gran escala, además de estar dirigidos contra grandes empresas o instituciones, que tienen dinero suficiente para pagar, pueden afectar a cualquier usuario particular. Para evitar que la información de nuestro PC acabe cifrada y sintamos la tentación de pagar un rescate para recuperarla, podemos seguir las recomendaciones que vamos a ver a continuación.

- Lo principal, utilizar un antivirus. Windows Defender es totalmente válido para evitar estas y otras infecciones, y siempre es mejor opción que cualquier antivirus gratuito e incluso algunos de pago, de cuantos hay disponibles en el mercado (aunque puede haber opiniones para todos los gustos), como se puede apreciar en el ranking elaborado por AV-TEST. Además, éste recibe actualizaciones a diario. Por lo que sería una buena costumbre, actualizar tanto el antivirus como el sistema, antes de empezar a trabajar con él.

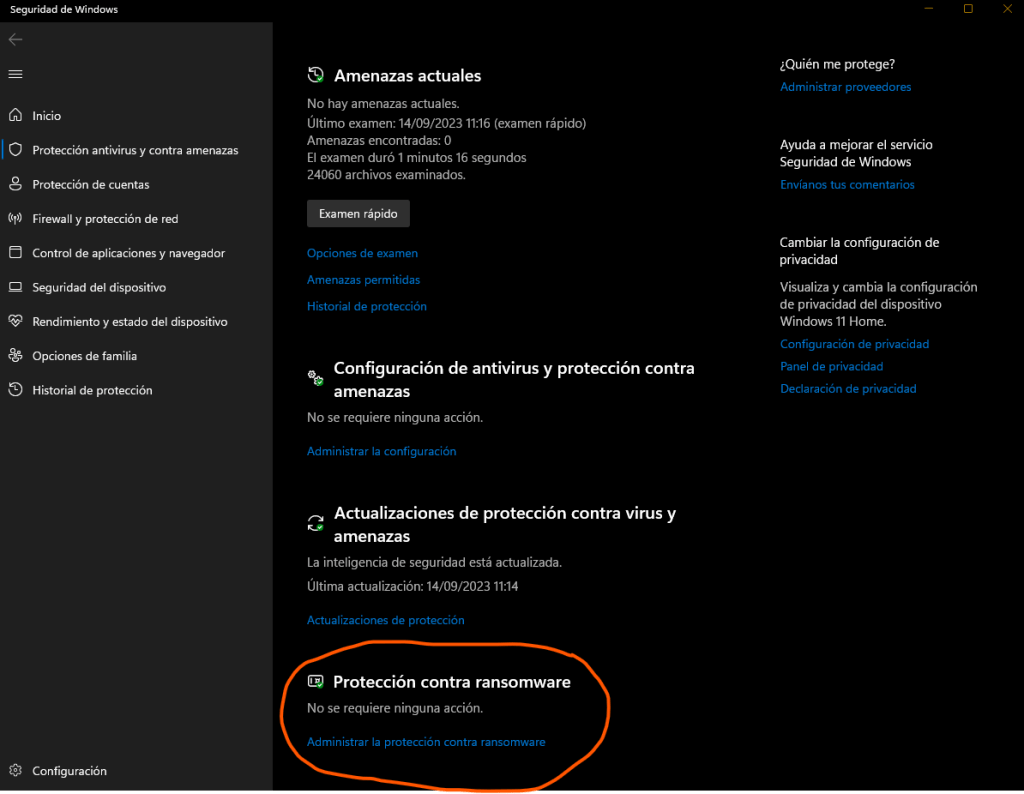

- Activar la protección contra ransomware de Windows. Es el sistema operativo más utilizado tanto en empresas, como por particulares. Este sistema operativo, incluye una función diseñada específicamente para evitar el ransomware. Dicha función se encarga de bloquear la edición de archivos que se encuentran en carpetas que previamente establezcamos y evitar que se pueda almacenar algún archivo en esa carpeta. Esta función se encuentra dentro de las opciones Seguridad de Windows > Protección antivirus y contra amenazas (como se puede apreciar en las dos capturas siguientes a estas líneas).

- No realizar descargas desde webs no confiables. No existe antivirus perfecto al 100%, por lo que, si no queremos que la información almacenada en nuestro PC aparezca encriptada de repente, debemos evitar descargar archivos, tanto de correos electrónicos, webs que no conozcamos o dispositivos conectables, ya que es el principal vector de entrada que utilizan los ciberdelincuentes para introducirse en los ordenadores o redes.

- Mantener Windows y los programas actualizados al día. Los ciberdelincuentes pueden aprovechar una vulnerabilidad en el software para infectar nuestro ordenador. Podemos evitar que esto ocurra asegurándonos de instalar siempre las últimas versiones, tanto de los programas instalados, como del sistema operativo, como ya se indicó anteriormente. Si hacemos esto antes de empezar a trabajar con el equipo, estaremos añadiendo un plus a la seguridad de nuestra información.

Como consejo, si no se cuenta con un programa específico o de terceros para actualizar aquellos programas instalados en el ordenador (ya que Windows sólo se encarga de aplicar actualizaciones para el sistema o antivirus), existe una sencilla opción que lo hace en poco tiempo.

Para ello, debemos pulsar la tecla Windows y al mismo tiempo, la tecla R (Windows + R). Se abrirá la ventana de la aplicación Ejecutar, como la que se muestra en la siguiente imagen.

En ella deberemos escribir CMD, para abrir la consola de comandos de Windows. Una vez hecho, pulsaremos en Aceptar y se abrirá dicha consola. Eso sí, debemos seleccionar antes en el menú de opciones que nos aparecerá y donde se nos muestra esta opción, pulsando con el botón derecho del ratón, Ejecutar como administrador, para que los sencillos comandos que vamos a introducir, se apliquen en el sistema.

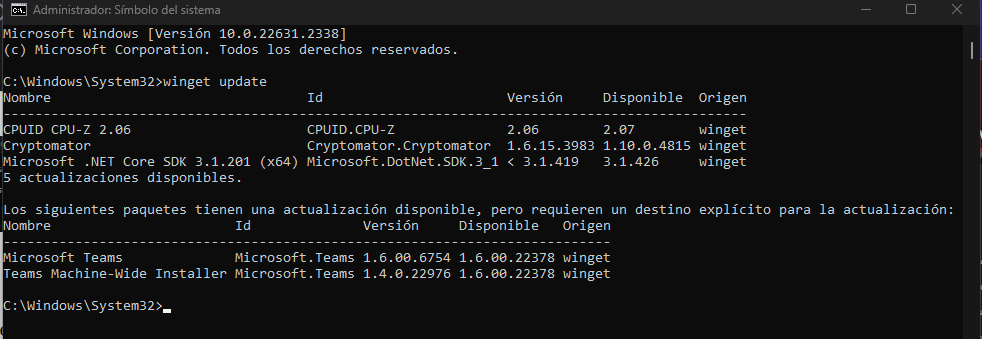

Una vez nos encontramos con la consola de Windows abierta, en ella introduciremos la secuencia de comandos que se puede apreciar en la imagen, que es winget update.

Una vez introducida dicha secuencia, comprobaremos como el sistema se pone a «pensar» durante unos segundos como se muestra en la siguiente imagen (dependiendo de la agilidad con la que trabajen la memoria RAM y el procesador), apareciendo la pantalla así.

Una vez el sistema ha encontrado aquellas aplicaciones instaladas en nuestro equipo que cuentan con una actualización disponible, nos lo mostrará según se puede apreciar en la siguiente imagen.

Una vez nos muestra el sistema las actualizaciones disponibles, debemos introducir la secuencia winget update –all, de esta forma comenzará la actualización mostrándose la consola como se puede apreciar en la imagen y se irán actualizando una a una, hasta finalizar el proceso.

AVISO: en el ejemplo mostrado, se puede apreciar que se muestra error en alguna aplicación, que simplemente está originado porque dicha aplicación ya había sido actualizada antes de redactar esta publicación, como acostumbro a hacer antes de comenzar a trabajar con el equipo. También aparecen dos paquetes anclados a Office (Teams), que deben actualizarse explícitamente. Ello significa que como no tengo instalado Office en mi equipo (ni ganas), aunque estas aplicaciones sí están en mi dispositivo, deberían instalarse en el paquete de ofimática de Microsoft. Tras publicar este artículo, serán eliminadas, pues tampoco las utilizo (ni ganas).

Este sencillo proceso, nos permitirá actualizar las aplicaciones instaladas en nuestro equipo, sin necesidad de programas de terceros.

Para finalizar, sólo queda recomendar adoptar un plan de copia de seguridad, que nos permitirá proteger nuestra información más importante, de modo que podamos recuperarla en caso de necesidad.

Lo aconsejable, es adoptar la norma en ciberseguridad (3-2-1), que establece que debemos tener al menos tres copias de nuestros datos. Dos de las copias de seguridad deben estar almacenadas en diferentes tipos de medios, y al menos una copia de seguridad, debe estar almacenada fuera del lugar o en la nube.

Salvo los pasos a dar mostrados para configurar las opciones del antivirus de Windows, todos los conceptos explicados en esta publicación, deben tenerse en cuenta por los diferentes usuarios, tanto de MacOS, Linux, iOS, Android, etc. Son conceptos que, de ser tenidos en cuenta, nos permitirán trabajar con nuestros dispositivos con algo más de tranquilidad, pese a que como advertimos a menudo la seguridad plena no existe, pero debemos procurar estar lo más cerca de ella posible.

Replica a Principales archivos que ocultan virus – SOLUCIONES TI 2020® Cancelar la respuesta