Categoría: Publicados

-

5 razones para desinstalar uTorrent y usar otro programa para descargar Torrents

Desde hace años, utilizamos las redes P2P para descargar ficheros de gran tamaño. Esto es posible gracias a los clientes que sus desarrolladores nos proporcionan, como sucede con el caso de uTorrent.

-

6 consejos para que tus búsquedas sean más precisas con tu navegador

Es indudable que el buscador de Google es el más utilizado de cuantos existen en el mercado. Pero, a muchas personas les cuesta conseguir resultados más concretos, por lo que se desesperan cuando comprueban que no les muestra con precisión lo que pretenden encontrar. Para ellas, aquí va una primera entrega con 6 consejos, para…

-

¿Son igual de seguras y fiables todas las aplicaciones de mensajería instantánea?

A diario usamos alguna aplicación de mensajería instantánea, para contactar con nuestra familia, amigos o compañeros de trabajo. Pero, algo que mucha gente se plantea muchas veces es si son todas igual de confiables y cuales respetan más nuestra privacidad, algo que cada día debería hacernos reflexionar más sobre ello.

-

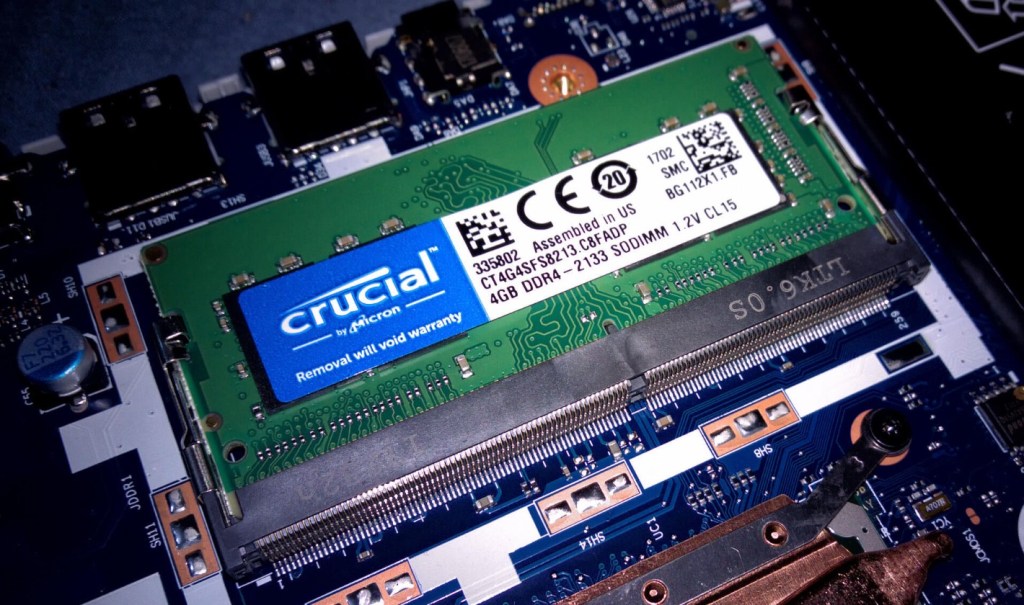

Cómo saber si tu ordenador acepta más memoria RAM y qué hacer en caso contrario

Cuando nuestro ordenador comienza a mostrar síntomas de lentitud o presenta fallos a la hora de ejecutar algunos programas, por lo general nos preguntamos si no sería buen momento para cambiar o ampliar nuestra memoria RAM. También nos podemos llevar la sorpresa de que nuestro portátil de buena marca y muy buen aspecto, no nos…

-

Cómo deshacerte facilmente del software no deseado que trae Windows 10 y 11

Los fabricantes de los sistemas operativos que tenemos instalados en nuestros smartphones, tables u ordenadores, suelen agregar (obedeciendo a ciertos intereses), aplicaciones que no vamos a usar, que son molestas y ocupan un espacio muy valioso. Este es el caso de Windows 10 y 11, pero hay una forma de deshacernos de estos juegos o…

-

Medidas preventivas para evitar un ataque DDoS

En este tipo de ataque se hacen peticiones de conexión al mismo tiempo, hacia un mismo servicio empleando un gran número de dispositivos o direcciones IP. Los ordenadores que realizan este ataque suelen ser reclutados mediante la infección por malware, convirtiéndose en bots o zombis.